Microsofts kontotjänst är inte tillgänglig. Felsökning av Windows-felet "Kan inte logga in på kontot". Låt oss lösa problemet "Det går inte att ladda användarprofil" på ett enkelt sätt

Korruption av användarkonton är ett vanligt Windows-problem. Problemet uppstår när du anger ett lösenord eller en pin på låsskärmen och när du trycker på enter kommer du att få felet "User Profile Service missly to log in. Kan inte ladda användarprofil" i Windows 10 eller User Profile Service hindrar inloggning i Windows 7. .

Lös problemet "Användarprofiltjänsten kunde inte logga in" med hjälp av Registereditorn

Alternativ 1: Fixa användarkontoprofilen

Ibland kan ditt konto vara skadat och detta hindrar dig från att komma åt filer i Windows 10. Låt oss gå till registerredigeraren på flera sätt, genom felsäkert läge:

Steg 1. Tryck på kortkommandot " windows + R" för att anropa kommandot "exekvera" och ange kommandot regedit för att komma in i registret.

Steg 2. Följ sökvägen i fönstret som öppnas:

Steg 3. I parameter kommer du att ha flera nycklar s-1-5. Du måste välja den längsta nyckeln med en lång rad nummer och ditt konto där felet "Användarprofiltjänsten kunde inte logga in" på. Se till att sökvägen är korrekt, klicka på den långa tangenten så ska det finnas ett namn i högerspalten, om det inte hittas, scrolla sedan igenom alla långa tangenter tills du stöter på i högerspalten med din trasiga profil, i min fall, kontot .

Steg 4. Om du felaktigt bytt namn på användarprofilmappen C:\User\webbplats för det berörda kontot öppnar du Filutforskaren längs sökvägen C:\User\site och högerklickar på den trasiga profilen, välj Döp om och skriv in korrekt profilnamn (webbplats) manuellt. Efter att ha bytt namn går vi tillbaka till mappen i registret och ser att namnet är skrivet som på bilden (steg 3) C:\User\website.

Se två alternativ steg 6 och steg 7 beroende på hur

Steg 5. Låt oss nu göra två alternativ, om vi har en lång nyckel S-1-5-21-19949....-1001. bak(i slutet av .bak-förlängningen) och med den andra utan .bak de där. bara S-1-5-21-19949....-1001. Beroende på vem som har två eller en profil uppradad.

Steg 6. Det finns bara en nyckel i slutet av c.bak (S-1-5-21-19949....-1001.bak).

- A) Om du bara har en nyckel i slutet av c .bak(S-1-5-21-19949....-1001.bak), högerklicka på den och klicka på byt namn. (se bilden nedan).

- B) Ta bort själva ordet med en prick .bak för att bara få siffror. Fortsätt med steg 8. (Se bilden nedan)

Steg 7. Om du har två identiska nycklar, en utan .bak, den andra med .bak. (S-1-5-21-19949....-1001 och S-1-5-21-19949....-1001.bak) .

- A) I den vänstra rutan i registret högerklickar du på nyckeln utan .bak och lägg till en prick, två bokstäver .bk(se bilden nedan).

- B) Högerklicka nu på tangenten med .bak, Välj Döp om och radera .bak med en prick. (se bilden nedan).

- C) Gå nu tillbaka och byt namn på den första nyckeln med .bk i .bak. Tryck på enter och följ steg 8.

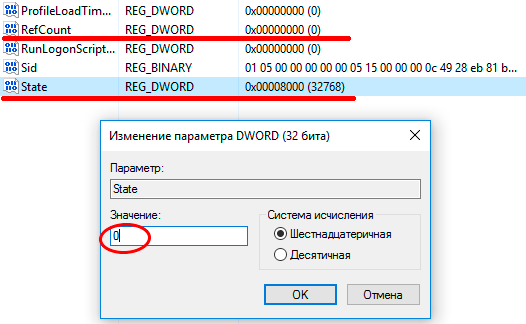

Steg 8. Markera nyckeln som döptes om utan .bak och med höger i kolumnen, dubbelklicka för att öppna parameterinställningarna och tilldela värdet 0. Om du inte har en sådan parameter, högerklicka på ett tomt fält med höger musknapp och skapa ett DWORD (32-bitars), byt namn på det till RefCount och ställ in värdet till 0.

Steg 9. I det högra fältet väljer du nyckeln utan .bak och i parametern stat ställ in värdet till 0. Om det inte finns någon sådan parameter, klicka sedan på det tomma fältet till höger och klicka på skapa DWORD (32-bitars), byt namn på det till stat och ställ in värdet på 0.

Steg 10. Starta om din dator och felet "användarprofiltjänst misslyckades med att logga in" och "kan inte ladda användarprofil" i Windows 10 bör vara borta.

Alternativ 2: Ta bort och skapa en ny användarprofil för kontot

Det här alternativet tar bort användarprofilen och du kommer att förlora alla dina kontoinställningar och anpassningar.

Steg 1. Om det finns ett annat administratörskonto som inte har felet, logga ut från det aktuella kontot (till exempel: webbplats) och logga in på administratörskontot.

Om du inte har ett annat administratörskonto att logga in på kan du göra något av följande alternativ nedan för att aktivera det inbyggda administratörskontot att logga in och hoppa till steg 2 nedan.

- MEN). Starta i felsäkert läge, aktivera den inbyggda administratören, logga ut och logga in på administratören.

- B). Öppna ett kommandotolksfönster vid start, aktivera den inbyggda administratören, starta om din dator och logga in på administratör.

Steg 2. Säkerhetskopiera allt du inte vill förlora i profilmappen C:\Users\(användarnamn) (t.ex.: webbplats) för respektive användarkonto till en annan plats. När du är klar, ta bort mappen C:\Users\(användarnamn).

Steg 3. Tryck på knapparna windows + R för att öppna dialogrutan Kör, skriv regedit och klicka på OK.

Steg 4. I Registereditorn, navigera till platsen nedan.

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

Steg 5. I den vänstra rutan, i profillistan, klicka på den långa tangenten som kontot misslyckades med. Profilen syns till höger.

Steg 6. Ta bort profiler med .bak och utan .bak-fel. Till exempel ( S-1-5-21-19949....-1001 och S-1-5-21-19949....-1001.bak)-radera.

Steg 7. Stäng Registereditorn och starta om din dator, varefter den automatiskt återskapar den nya användaren.

Låt oss lösa problemet "Det går inte att ladda användarprofil" på ett enkelt sätt

Metod 1. Denna metod fungerar inte för alla, men den hjälpte många. Försök att kopiera dina dokument i mappen (C:\Users\) till en annan plats för att skapa en säkerhetskopia för säkerhets skull. Problemet uppstår vanligtvis på grund av en korruption i filen "NTUSER.DAT" som finns i mappen "C:\Users\Default". För att lösa detta problem måste du ersätta filen "NTUSER.DAT" med en annan profil. .

- Logga in på systemet i felsäkert läge med ett profilkonto som fungerar.

- Leta upp filen (C:\Users\Default) "NTUSER.DAT" och byt namn på .DAT-tillägget till .OLD. Bör vara (NTUSER.OLD).

- Leta upp filen "NTUSER.DAT" i arbetsprofilen som "Gäst", "Allmänt". Exempel (C:\Users\Gäst\NTUSER.DAT).

- Kopiera den och klistra in den i standardmappen C:\Users\Default.

- För att starta om en dator.

Du kan kopiera den här filen från en annan dator med samma version av Windows och klistra in den i din C:\Users\Default-sökväg.

Metod 2. Du kan prova att ersätta hela mappen "C:\Users\" från en annan dator.

- Ta en flash-enhet i FAT32-format och skriv ner mappen C:\Users\ från en annan dator och ladda upp den till din dator.

Om någon vet hur man annars åtgärdar felet, "Användarprofiltjänst förhindrar inloggning" med någon annan metod, skriv då i formuläret "rapportera ett fel".

Problem med korruption av användarprofiler är bland de vanligaste, vanligtvis åtföljda av meddelanden "Kan inte logga in" och "Du är inloggad med en tillfällig profil". Därför bestämde vi oss idag för att berätta hur användarprofilen är ordnad, vad som kan leda till dess skada och vilka metoder som kan användas för att återställa systemets normala funktion.

Låt oss börja med symptomen, det första tecknet på att något gick fel är inskriptionen Förbereder Windows på välkomstskärmen istället för Välkommen.

Du blir då "nöjd" med ett meddelande "Kan inte logga in" med alternativ att gå in igen och fortsätta arbeta.

Du blir då "nöjd" med ett meddelande "Kan inte logga in" med alternativ att gå in igen och fortsätta arbeta.

Om vi stänger det här fönstret kommer vi att se ett annat meddelande som kastar lite ljus över vad som händer. "Du är inloggad med en tillfällig profil".

Om vi stänger det här fönstret kommer vi att se ett annat meddelande som kastar lite ljus över vad som händer. "Du är inloggad med en tillfällig profil".

Om profilen är tillfällig, visar det sig att den permanenta användarprofilen av någon anledning inte kunde laddas. Därför kommer vi inte att piska febern, utan kommer att försöka ta reda på vad en användarprofil är, vilken data den innehåller och vad som kan vara orsaken till omöjligheten att ladda den.

Om profilen är tillfällig, visar det sig att den permanenta användarprofilen av någon anledning inte kunde laddas. Därför kommer vi inte att piska febern, utan kommer att försöka ta reda på vad en användarprofil är, vilken data den innehåller och vad som kan vara orsaken till omöjligheten att ladda den.

I den allra första uppskattningen är användarprofilen innehållet i katalogen C:\Användare\Namn, var namn- användarnamn, där kommer vi att se mappar som är bekanta för alla Skrivbord, dokument, nedladdningar, musik etc., samt en dold mapp Applikationsdata.

Med den synliga delen av profilen är allt klart - det här är standardmappar för att placera användardata, förresten, vi kan säkert omfördela dem till vilken annan plats som helst. I de senaste versionerna av Windows kan du till och med tilldela om skrivbordet.

Detta är ganska bekvämt och motiverat, med tanke på hur mycket användare har på sina stationära datorer, och samma SSD-enheter är långt ifrån gummi. Men det handlar inte om det, mycket mer intressant är det som är dolt för en enkel användares ögon.

Detta är ganska bekvämt och motiverat, med tanke på hur mycket användare har på sina stationära datorer, och samma SSD-enheter är långt ifrån gummi. Men det handlar inte om det, mycket mer intressant är det som är dolt för en enkel användares ögon.

Mapp Applikationsdataär utformad för att lagra inställningar och användardata för installerade program och innehåller i sin tur ytterligare tre mappar: lokal, lokal låg och Roaming.

Låt oss överväga dem mer i detalj:

Låt oss överväga dem mer i detalj:

- Roaming- detta är "ljuset" och, som namnet antyder, den rörliga delen av profilen. Den innehåller alla grundläggande inställningar för program och användarens arbetsmiljö; om roamingprofiler används i nätverket kopieras dess innehåll till en delad resurs och laddas sedan till valfri arbetsstation där användaren har loggat in.

- Lokal- "tung" del av profilen, innehåller cache, temporära filer och andra inställningar som endast gäller för den aktuella datorn. Den kan nå en betydande storlek, den rör sig inte över nätverket.

- lokal låg- lokal data med låg integritet. I det här fallet har vi återigen en misslyckad översättning av termen låg integritetsnivå, faktiskt integritetsnivåer är bara en annan säkerhetsmekanism. Utan att gå in på detaljer kan vi säga att data och processer i systemet har hög integritet, standard - användare, låg - potentiellt farliga. Om vi tittar in i den här mappen kommer vi att se data relaterade till webbläsare, flash player, etc. Logiken här är enkel - i händelse av en nödsituation eller attack kommer processer som startas från den här mappen inte ha tillgång till användardata.

Och nu är det dags att fundera på vilken av de angivna datakorruptionerna som kan leda till problem med att ladda profilen? Förmodligen ingen. Därför måste det finnas något annat i profilen. Visst är det det, och om du tittar noga på skärmdumpen av användarprofilen ovan så ser vi filen där NTUSER.DAT. Om du aktiverar visning skyddade systemfiler, då kommer vi att se en hel uppsättning filer med liknande namn.

Här kom vi till saken. I fil NTUSER.DAT det finns en registerfilial HKEY_CURRENT_USER för varje användare. Och det är skadorna på registergrenen som gör det omöjligt att ladda användarprofilen. Men allt är inte så illa som det kan verka vid första anblicken. Registret är ganska väl skyddat från eventuella fel.

Här kom vi till saken. I fil NTUSER.DAT det finns en registerfilial HKEY_CURRENT_USER för varje användare. Och det är skadorna på registergrenen som gör det omöjligt att ladda användarprofilen. Men allt är inte så illa som det kan verka vid första anblicken. Registret är ganska väl skyddat från eventuella fel.

Filer ntuser.dat.LOG innehåller en logg över registerändringar sedan den senaste lyckade uppstarten, vilket gör det möjligt att återställa vid eventuella problem. Filer med tillägg regtrans-msär en transaktionslogg, som gör att du kan hålla registerfilialen i en konsekvent form vid ett plötsligt upphörande av arbetet samtidigt som du gör ändringar i registret. I det här fallet kommer alla pågående transaktioner att återställas automatiskt.

Filer av minst intresse blf- det här är en backuplogg för registergren, till exempel med ett vanligt verktyg Systemåterställning.

Efter att ha tagit reda på vad användarprofilen består av och skador på vilken del av den som gör det omöjligt att starta, kommer vi att överväga sätt att återställa systemet.

Metod 1: Åtgärda problemet med användarprofilen

Först och främst, om du har problem med att logga in på ditt konto, bör du kontrollera systemvolymen för fel, för att göra detta, starta upp i återställningskonsolen eller Windows PE och kör kommandot:

Chkdsk c: /f

I vissa fall kan det räcka, men vi överväger det värsta fallet. Efter att ha kontrollerat disken, starta upp i systemet och öppna registerredigeraren, gå till filialen

Till vänster ser vi ett antal avsnitt med typnamnet S-1-5 och en lång "svans" som motsvarar användarprofiler. För att avgöra vilken profil som tillhör vilken användare, var uppmärksam på nyckeln ProfileImagePath till höger:

Så, den önskade profilen har hittats, nu tittar vi igen på trädet till vänster, som ska innehålla två grenar, varav en slutar med bak.

Så, den önskade profilen har hittats, nu tittar vi igen på trädet till vänster, som ska innehålla två grenar, varav en slutar med bak.

Nu är vår uppgift att byta namn på huvudprofilen till bak, a bak i huvudsak. För att göra detta, lägg till valfri tillägg till huvudprofilen, säg .ba, byt sedan namn på backupprofilen till den huvudsakliga, ta bort från dess namn .bak, och byt namn igen ba i bak.

Nu är vår uppgift att byta namn på huvudprofilen till bak, a bak i huvudsak. För att göra detta, lägg till valfri tillägg till huvudprofilen, säg .ba, byt sedan namn på backupprofilen till den huvudsakliga, ta bort från dess namn .bak, och byt namn igen ba i bak.

Förresten, det kan finnas situationer där det bara finns en filial för ditt konto bak, i så fall är det bara att ta bort förlängningen.

Sedan hittar vi två nycklar i den nya huvudprofilen RefCount och stat och ställ båda till noll.

Vi startar om. I de flesta fall, om profilen inte är allvarligt skadad, kommer dessa steg att lyckas, annars går du till metod 2.

Vi startar om. I de flesta fall, om profilen inte är allvarligt skadad, kommer dessa steg att lyckas, annars går du till metod 2.

Metod 2. Skapa en ny profil och kopiera användardata dit

Den officiella Microsoft-dokumentationen rekommenderar i det här fallet att skapa ett nytt konto och kopiera profildata dit. Men detta tillvägagångssätt ger upphov till en hel rad problem, eftersom en ny användare är ett nytt säkerhetsämne, och därför får vi omedelbart ett problem med åtkomsträttigheter, dessutom måste vi återansluta alla nätverkskonton, återimportera personliga certifikat och export-import-post (om du använder Outlook). I allmänhet kommer det att finnas tillräckligt med underhållning och det är inte ett faktum att alla problem framgångsrikt kan övervinnas.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

och radera alla grenar relaterade till din profil. Vi startar om.

Efter det kommer Windows att skapa en ny profil för ditt konto, som om du loggar in för första gången. Men din säkerhetsidentifierare (SID) kommer att förbli oförändrad, du kommer återigen att vara ägare till alla dina egna objekt, certifikat, etc., etc.

För ytterligare åtgärder behöver du ett annat konto med administratörsrättigheter, låt oss skapa det, i vårt fall är det ett konto temp.

Efter det avslutar vi vårt huvudkonto (eller startar om) och anger underkontot. Vår uppgift är att kopiera allt innehåll i den gamla profilmappen, förutom NTUSER-filerna, till den nya mappen. För dessa ändamål är det bättre att använda en filhanterare (Total Commander, Far, etc.) som startats med administratörsrättigheter.

Efter det avslutar vi vårt huvudkonto (eller startar om) och anger underkontot. Vår uppgift är att kopiera allt innehåll i den gamla profilmappen, förutom NTUSER-filerna, till den nya mappen. För dessa ändamål är det bättre att använda en filhanterare (Total Commander, Far, etc.) som startats med administratörsrättigheter.

I slutet av kopieringsprocessen loggar vi in på vårt konto igen och kontrollerar kontots funktion. Alla data och inställningar bör vara på plats igen. Men skynda inte att radera den gamla mappen och ytterligare kontot, vissa data kan behöva överföras igen. Detta kan bero på att vissa program som lagrar inställningar i en skadad registergren kan besluta att en ny installation har slutförts och skriva över de överförda filerna, i vilket fall det räcker att selektivt kopiera nödvändiga data.

Efter att du arbetat med systemet ett tag och sett till att allt är på plats och fungerar som det ska, kan du radera den gamla mappen och ytterligare kontot.

Taggar:

Som ni vet är Windows-tjänster en av de mest favoritplatserna för attacker mot operativsystemet. I värsta (för oss förstås) fall får angriparen möjlighet att agera på den attackerade datorn i samband med kontot som den hackade tjänsten körs under. Och om det här kontot har administrativa rättigheter, tar faktiskt angriparen full kontroll över datorn. Från version till version i Windows dyker det upp nya mekanismer som ger ytterligare isolering av tjänster och som ett resultat stärker säkerheten för systemet som helhet. Jag skulle kort vilja överväga vad som i grunden har förändrats i denna riktning under de senaste åren.

De första betydande förändringarna i skyddsmekanismerna för tjänster dök upp i Windows XP Service Pack 2. Det är svårt att föreställa sig nu, men före lanseringen av SP2 körde alla tjänster i själva operativsystemet i samband med det inbyggda kontot för lokala system , som har de mest kompletta administrativa rättigheterna på datorn. SP2 lade till ytterligare två poster: Lokal tjänst och nätverkstjänst. De grundläggande skillnaderna mellan de tre listade posterna finns i Tabell. ett.

bord 1

Följaktligen, från och med Windows XP SP2, kan administratören konfigurera tjänsten så att den körs inom ramen för ett av de inbyggda kontona, ett lokalt konto eller ett domänkonto. Men de flesta Windows-tjänsterna körs fortfarande i det lokala systemets sammanhang. Men även bortsett från detta leder situationen när flera tjänster körs inom samma konto till det faktum att en framgångsrik attack på en tjänst, även utan administrativa privilegier, potentiellt exponerar andra resurser som angriparen har tillgång till. servicekonto.

Windows Vista introducerade flera mekanismer för att öka tjänstisoleringen. Jag slutar vid två.

Den första mekanismen är tjänstens unika säkerhetsidentifierare (Service SID). Detta SID genereras för varje tjänst genom att hasha tjänstens namn med SHA-1-algoritmen. Resultatet har prefixet S-1-5-80-. Du kan se SID för en tjänst med hjälp av kommandot sc showsid med tjänstens namn som parameter (se figur 1).

Ris. ett

Du kan experimentera med till exempel tjänsten W32Time. För valfri mapp på NTFS i behörighetsinställningarna (behörigheter) behöver du bara ange användarnamnet i formatet NT SERVICE\<имя службы>, i vårt fall NT SERVICE\w32time (se figur 2).

Ris. 2

Klicka på Kontrollera namn, sedan OK och se användaren (se fig. 3), som kan tilldelas rättigheter.

Ris. 3

Återigen, w32time är inte ett användarobjekt. Detta är ett SID, men i så fall kan det användas i ACL, både i det grafiska gränssnittet och på kommandoraden och programmatiskt. Dessutom kan tjänst-SID:n användas i Windows-brandväggens inställningar, genom att tillämpa vissa regler på en specifik tjänst, eller snarare ett specifikt tjänst-SID.

Den andra förändringen som introduceras i Vista är en ny typ av SID, Write Restricted SID. Om en tjänst är märkt med typen Write Restricted SID, läggs dess SID till i sin egen åtkomsttoken till en speciell lista - Restricted SID-lista. När en sådan tjänst försöker skriva något till en fil ändras algoritmen för kontroll av åtkomsträttigheter något. Tjänsten kommer nämligen att kunna skriva till en fil endast om skrivtillståndet uttryckligen ges till SID för denna tjänst, eller till gruppen Alla.

Till exempel är ServiceAccount1 för någon Service1 medlem av Group1. Grupp1, och endast Grupp1, har skrivbehörighet på mapp1. Vad händer om tjänsten försöker ändra något i Folder1? Under normala omständigheter kommer ServiceAccount1 att kunna skriva till mappen till priset av att vara medlem i Group1. Men om Service1 är märkt med typen Skrivbegränsad SID, hanteras dess åtkomsttoken annorlunda och den kan inte skriva något till mappen eftersom den inte uttryckligen har getts skrivbehörighet, och inte heller har den fått tillståndet Alla.

Du kan se SID-typen med kommandot sc qsidtype (se figur 4).

Ris. 4

I synnerhet, i fig. 4 kan du se att Windows-brandväggstjänsten tillhör den nämnda typen. Naturligtvis introducerades denna typ för att ytterligare begränsa tjänstens möjligheter (förmågan att radera eller skriva över något) i händelse av ett lyckat hack. Det bör också tilläggas att denna mekanism i första hand inte är avsedd för systemadministratörer, utan för tjänsteutvecklare. Bara att använda den.

I Windows 7 och Windows Server 2008 R2 har arbetet med tjänstisolering fortsatt. Det finns virtuella konton (virtuella konton) och hanterade tjänstekonton (hanterade tjänstekonton). Och vad är egentligen problemet? Vi måste isolera tjänster – låt oss skapa det nödvändiga antalet lokala (eller domän-) användarkonton. Varje kritisk tjänst har sitt eget konto. Ja, det här är lösningen. Men för lokala tjänster som inte behöver nätverksåtkomst till resurser måste du manuellt ställa in lösenord som är långa och komplexa. Och uppdatera dem manuellt med jämna mellanrum. Tja, eftersom vi alla är för säkerhets skull. För tjänster som behöver komma åt resurser över nätverket i samband med domänkonton, plus måste du också registrera ett Service Principal Name (SPN), som är olika för varje tjänst. Det är inte bekvämt. Men besväret blir ett verkligt problem när en tjänst inte kan starta på grund av ett utgånget lösenord. Och administratören glömde bara att ändra lösenordet för henne.

Så för lokala tjänster kan du använda virtuella konton. Det virtuella kontot används endast för att köra en specifik tjänst, mer specifikt, för att skapa ett säkerhetskontext för en specifik tjänst. Du hittar inte denna post bland användare i Datorhantering. Och ändå är detta ett konto, med sitt eget unika SID, med sin egen användarprofil. Och därför kan du tilldela behörigheter till den och därigenom skilja åtkomsträttigheterna och tydligt kontrollera dem. Men precis som med Local System, Local Service och Network Service tar operativsystemet över uppgifterna att hantera lösenord för virtuella konton. Vi isolerar de nödvändiga tjänsterna, och vi har inte huvudvärk om lösenord.

För att skapa ett virtuellt konto måste du ange i tjänstinställningarna som ett konto: NT SERVICE\<имя службы>(se figur 5)

Ris. 5

Efter att ha startat tjänsten kommer det virtuella kontot att visas i Tjänster-konsolen (fig. 6), och i mappen Användare kommer du att märka utseendet på en ny användarprofil.

Ris. 6

Formatet är väldigt likt tjänstens SID. Men jag betonar att detta inte bara är ett extra unikt SID för tjänsten som i Vista, det är ett separat konto och följaktligen en annan isoleringsnivå. Som standard används virtuella konton till exempel för programpooler i IIS 7.5 på Windows Server 2008 R2. Tänk på att virtuella konton är för lokal användning. Om en tjänst som körs inom ramen för ett virtuellt konto nås över nätverket, sker denna åtkomst på uppdrag av kontot för den dator där tjänsten körs. Om det är nödvändigt att en tjänst, till exempel SQL Server, fungerar över nätverket för ett domänkontos räkning, så hjälper hanterade tjänstekonton här. Det finns dock fler finesser förknippade med dem, och deras övervägande ligger utanför omfattningen av detta inlägg. Läs mer om MSA

- Vad lärdes ut till kvinnor som blev vakter i koncentrationsläger Tortyr som användes av nazisterna

- Sångare Alex Malinovsky: biografi, karriär, personligt liv, foto Låt oss börja historien igen

- Behöver jag raka testiklarna och hur man gör det direkt hemma Hur man rakar äggen

- Kinesiska tjejer med små bröst

- Kända tjejer med små bröst

- Axelgördel: varför du inte kan sympatisera med ryska lastbilsförare

- Hur du rengör din dator från skräp och påskyndar dess arbete

- Bröllopsförutsägelser för gäster: roliga och roliga idéer Komisk spådom om en zigenare i prosa

- Företag på kaffesump eller hur man öppnar ett mobilt kafé på hjul?

- Grattis till en zigenare på en kvinnas årsdag

- Definiera begreppen: kör, vokalensemble, trio, duett, solo

- Guy's Room Design: Idéer och exempel

- Allmänna regler för upprättande av grundplan Husgrundsritningar

- modernt art deco sovrum litet art deco sovrum

- Penséer: egenskaper och foton av blommor

- Att göra ett sovrum i art deco: materialval Beige sovrum i art deco

- Sovrumsinredning i art déco stil Sovrum art déco stil beige

- Ung: plantering och skötsel på friland Ung plantering och skötsel på friland

- Sorter för öppen mark

- Penséer: odling och skötsel på det öppna fältet